اختيار كلمة المرور Password

Password

هي الكلمات والرموز والحروف التي تستخدمها للولوج إلى حساباتك ومعلوماتك الشخصية التي قمت بتخزينها على الكمبيوتر أو حساباتك عبر إنترنت أو حسابك البنكي أو هاتفك المحمول الذكي أو فك تشفير.

من حسن حظنا، ليس من الصعب إنشاء كلمات مرور قوية والمحافظة على حمايتها. ولكن عدم المحافظة عليها وعلى قوتها وأمانها وأمان عدم الوصول إليها قد يسبب انهيار حياتك أو انهيار أعمالك نهائيا.

سنعتمد في هذه التدوينة على قطار الأفكار والمصطلحات والنصائح والتعليمات بناءا على أفضل ما توصلت إليه من البحث والتجربة والفهم.

Tips for Password

وهذه بعض الحيل والأفكار التي يمكنك استخدامها لتجنب توفر كلمة السر في القواميس أو صعبة التخمين:

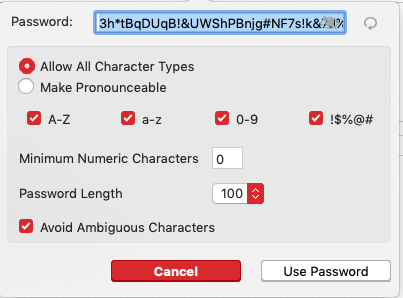

خليط: استخدم خليط من الحروف والإشارات في كلمة المرور، مثل أن تشمل حروفا “Capital”، وأخرى “Small”، وأرقاما، بالإضافة إلى رموز أخرى “~ ! @ # $ % ^ ) & * ) _ – + = { } [ ] | : ;\ ” ‘ < > , . ? /”.

طول كلمة المرور: كلما كان كلمة المرور طويلا كلما زادت صعوبة الاحتماليات في الكشف.

جملة المرور: لتكن لديك جملة مرور تستطيع حفظها وتكون بها كلمات تستطيع تغيير حروف فيها مثل حرف I مثلا برقم 1 وحرف O برقم 0 وحرف S برمز $ وحرف A برمز @ .

استخدام برامج إدارة كلمات المرور الموثوقة Password Manager

Strong Password

كلمة السر أو كلمة المرور القوية هي الكلمة التي لا يمكن إيجادها في قواميس كلمات المرور ولا تقل عن ثمان أحرف ورموز وفيها تعدد في الاستخدام فعلى سبيل المثال لا الحصر فإن:

8 أحرف: 645753531245761 (645 تريليون) احتمال.

9 أحرف: 45848500718449031 (45 كوادريليون) احتمال.

10 أحرف: 3255243551009881201 (3 كوينتيليون) احتمال.

وتعتمد هذه الاحتمالات على عدد الأحرف الموجودة لك في اللوحة مثل عدد الأحرف الإنجليزية صغيرة وكبيرة ورموز والأرقام والرموز خلف الأرقام.

وهذا موقع يحسب لك قوة كلمة المرور بدون وضع كلمات مرور أو بيانات حساسة وذلك بوضع عدد الأحرف المستخدمة وعدد الأحرف المقترحة في لوحة المفاتيح

http://www.csgnetwork.com/optionspossiblecalc.html

تقول شركة F-secure عدة قواعد للاختراق وقوة كلمة المرور:

القاعدة الأولى جميلة في قوة وضعف كلمة المرور وهي:

If you can remember your passwords, they’re weak.

إذا كنت تستطيع تذكر كلمات المرور فهذا يعني أنها ضعيفة.

أما القاعدة الثانية فتقول:

Attackers are willing to do anything to get to their target, and most often they can afford to play the long game.

المهاجمون على استعداد لفعل أي شيء للوصول إلى هدفهم، وغالبًا ما يمكنهم تحمل اللعب والصبر لمدة طويلة.

Weak Password

اسمك الأول أو اسم العائلة أو أسماء أشخاص مقربين إليك، بإمكانك استخدام جزء من الاسم، بمعنى الحرفين الأولين أو الآخرين للاسم.

رقم هاتفك الشخصي ّأو رقم الهوية الشخصية.

تاريخ ميلادك أو تاريخ ميلاد ابنك أو ابنتك أو زوجتك أو عيد زواجك.

اسمك ورقم هاتفك.

اسمك ويليه .com or .net

كلمة مرور مطابقة لاسم الحساب.

عنوان البيت أو عنوان العمل.

كلمة موجودة في القاموس اللغويّ، بمعنى اللغة الانجليزية أو العربية أو أي لغة أخرى، فإذا كنت تستخدم فقط كلمات من القاموس أو كلمة مرور رقمية بحتة، فإنّ قراصنة الحسابات سيكون لديهم قائمة محدودة من الاحتمالات.

كلمة مرور قد سربت من إحدى قواعد البيانات سابقا مثل yahoo passwords أو مثل التسريب الحاصل في MyFitnessPal .

كلمة مرور موحدة لجميع حساباتك، فإن تم اختراق أحد حساباتك أو الكشف عن كلمة مرور كشفت البقية وسيتم تغييرها في ثواني.

تجنب تكرار نفس الحروف أو الكلمات أو متوالية معينة من الحروف خلال كلمة المرور.

كلمة مرور لفترة طويلة من الزمن. وينصح قدر الإمكان بتغييرها كل ثلاثة أشهر.

وجود كاميرات عالية الدقة حول المكان الذي تجلس فيه تسجل ما تقوم به.

إعطاء كلمة المرور لأحد أو إرسالها عبر وسائط إلكترونية مثل ماسنجر أو SMS أو Whatsapp.

وجود Plugin غير موثوقة في المتصفح أو وجود برنامج لديه صلاحية تتبع ما يحدث على الشاشة في حالة الهواتف الذكية المحمولة.

وجود برمجية خبيثة أو فيروسات في جهازك أو برامج قرصنة أو برامج Cracked

تخزين كلمات المرور في Text File أو في ملاحظات في حالة الهواتف المحمولة.

تخزين كلمات المرور في خيار “حفظ كلمة المرور” Saved password في جهاز عام أو قد يكون لدى أي شخص.

في حالة عدم الوثوق الجهاز تأكد باستمرار من عمل logout وعمل مسح لكافة بيانات كوكيز خلال الساعة الماضية.

تحذيرات هامة:

إياك ثم إياك وضع كلمة المرور الخاصة بك في مواقع وتطبيقات اختبار قوة كلمة المرور، فأغلبها تقوم بتخزين كلمات المرور في قواعد بيانات وتستخدم في اختبارها للاختراق الحسابات Dictionary List Password

لا تحتفظ بكلمات المرور في ملف نصي Text File أو تحمل الملف النصي على إحدى مواقع مشاركة الملفات وحتى أن كنت الوحيد الذي تعلم مسار الملف File Link

Don’t use Master password أو ما يعرف في قول أخر Master Key أي باسورد لكل شيء. الإنترنت اليوم مترابط أكثر من أي وقت مضى والهندسة الاجتماعية تعمل بشكل عالي جدا من قبل المخترقين. ببحث بسيط في مواقع مخازن البيانات والبحث في Deep web سيجد عنك المخترق أغلب حساباتك على الإنترنت حتى التي لم تعد تستخدمها.

أغلب الراواتر في العالم من كافة الشركات المصنعة تأتي باسم مستخدم وكلمة مرور admin admin احرص على تغييرهم

لا تدخل أي كلمة مرور في حالة كان الموقع لا يدعم SSL وستجدها على شكل قفل أخضر HTTPS فإذا وجدت فقط http رابط موقع بغير اسم الموقع المقصود فاحذر، هذا موقع تصيد.

Worst Passwords of 2018

أضعف كلمات المرور وفق https://www.splashdata.com/

123456

password

123456789

12345678

12345

111111

1234567

sunshine

qwerty

iloveyou

princess

admin

welcome

666666

abc123

football

123123

monkey

654321

!@#$%^&*

charlie

aa123456 w

donald

password1

qwerty123

وقالت ذات الشركة أن على الأقل 10% من الناس استخدموا على الأقل واحد من 25 كلمة مرور ضعيفة وشائعة وأنه تقريبا 3% من الناس استخدموا 123456

Time For password

او ما تعرف OTP One Time Passwordوهي اساس فكرة 2FA Two Factor Authentication عن طريق apps. اي انه عن طريق كود او متسلسلة ارقام او صور QR Code. تخزن بشكل مشفر وغير ظاهر ابدا لديك ولدى الشركة صاحبة الكود وتتأكدون من بعضكم عن طريق مطابقة ارقام تكون فيها دالة الزمن اساسا لناتج من ستة ارقام كل 30 ثانية.

Physical Password

كلمة المرور الفيزيائية او المادية هي أكثر كلمات المرور امان وهذا استنادا لقاعدة “الخادم الامان هو الخادم المفصول من الكهرباء” حينها يكمن التحدي في الحماية المادية، ولكن مع مرور الوقت اصبحت العوامل المادية تتصل بالعالم الإلكتروني. وكانت شركة Yubico بمنتجات USB أشهر شركة تقدم الحل على مستوى hardware

Debit and Credit Card

البطاقات الائتمانية هي جزء من كلمات المرور فهي مفتاح لدخول لاموال حسابك وادارة حسابك اي ان المال موجود في حسابك وليس في البطاقة الائتمانية والان يوجد توجه عالمي للاتجاه لموواضيع card-less اي عدم وجود اي عامل فيزيائي انما رقم هاتفك ورقم حسابك ورسالة verification وكلمة مرور في حالة سرقة هاتفك أو رقم هاتفك.

Iris Scan

قدمت من شركة Samsung لتعرف على قزحية العين وكانت ثورية جدا. ولكن سامسونج أخلت مسؤوليتها عن أي أضرار تلحق بالمستخدم. أنا شخصيا أستخدمها في Note 8 وكذلك في Note 9، وهي خطوة عملية جدا وقد أدخلت سامسونج معها التعرف بواسطة الوجه عن طريق الكاميرا الأمامية لزيادة الدقة.

Fingerprint

فكرة عملية جدا كاختصار لكلمة المرور وتكون محل تحقق وملء تلقائي. حاليا موجودة في غالبية الأجهزة المحمولة الذكية وكانت أقوها المقدمة من شركة أبل.

Face ID

مقدمة من شركة أبل في أجهزتها اللاحقة التي يوجد فيها نوتش أو نتوء في الشاشة وهي X وما يليه من أجهزة وهي طريقة مختصرة للوصول إلى بيانات سرية في الجهاز واعتمادها في الشراء والتحويل والتحقق وملء كلمات المرور.

Smart Lock

ميزة مقدمة ضمن نظام android وتشمل كل من GPS location or Trusted Places لفتح جهازك بدون كلمة مرور أو Pin Code في المكان الذي تتواجد فيه باستمرار مثل المنزل و Voice Match المطابقة الصوتية أي أنه سيتعرف على صوتك طالما أنت بجانبه ولن يغلق الجهاز، Trusted Devices وتعني أنه لطالما يوجد جهاز موصول بواسطة البلوتوث بجانب هاتفك android لن يغلق الجهاز.

External Device

تقدم شركة جوجل في نظامها اندرويد فتح أجهزتها والولوج إلى بيانات حساسة عن طريق NFC. وكذلك أصبحت أبل تنتهج نفس السياسة وتفتح الخدمة بشكل كبير في الأسواق والخدمات هي Google Pay & Apple Pay وأصبح وجود هاتفك في حد ذاته كلمة مرور لسداد.

Voice Authentication

أضعف انواع الامن والتحقق وشبه انه لا يستخدم اليوم لسهولة اختراقه، قد يتحسن مستقبلا مع تفاقم توسع الذكاء الاصطناعي.

2FA

هذا فصل كبير جدا من أمن المعلومات ولديه تعقيدات وسنتطرق له في تدوينة أخرى مفصلة مستقبلا وسأوجز هنا أنه عبارة عن تحقق من مكانين مختلفين أنك صاحب الحساب، قد يكون رقم هاتف وباسورد، أو هاتف أندرويد وباسورد، أو ارقام مسجلة مسبقة وكلمة مرور وغيرها، من عمليات التحقق الثنائي، من الصعب على المخترق أن يكون لديه كلمة المرور والهاتف ورقم الهاتف في ذات الوقت.

عن نفسي لا أفضل رقم الهاتف وإن حدث وأردت عمل رقم الهاتف فاختر رقم هاتف غير مسجل باسمك ولديك إمكانية الوصول إليه على الدوام مثل أن يكون رقم هاتف زوجتك، أو ضع شريحة في هاتف قديم جدا لا يمكنه الاتصال بالإنترنت، أو تخطى خيار رقم الهاتف نهائيا فأنت لا تضمن شركات الاتصالات أو خطاء عابر من موظف قد يدمر حياتك ويفقدك أموال.

Keep login

من أفضل المزايا التي تستخدم بعض الملفات الكوكيز لديك أن يسمح لك بالتصفح حتى القيام بعمل logout وهذه الميزة لا تجبرك لاستخدام كلمة المرور عدة مرات في نفس الجلسة، ومع قلة إدخال كلمة المرور تقل خطورة السرقة.

Saved password

“حفظ كلمة المرور” لها ميزة أن تضع كلمة المرور بشكل تلقائي وعيبها أن يستطيع من يحصل على الجهاز أن يرى كلمة المرور في حالة عرف admin password للجهاز.

Google password

خدمة مزامنة كلمات المرور وحفظها عبر حسابك في Gmail في كل متصفحات Google Chrome المسجل فيها باستخدام ذات الحساب.

Keychain

خدمة تخزين الارقام السرية والبيانات الحساسة وكلمات المرور مقدمة من شركة أبل وفي اعتقادي انه بدائي مقارنة بخدمة LastPass من اروع ما يميز Keychain هو المزامنة اللحظية على جميع اجهزة ابل والاحتفاظ بنسخة دائمة على iCloud.

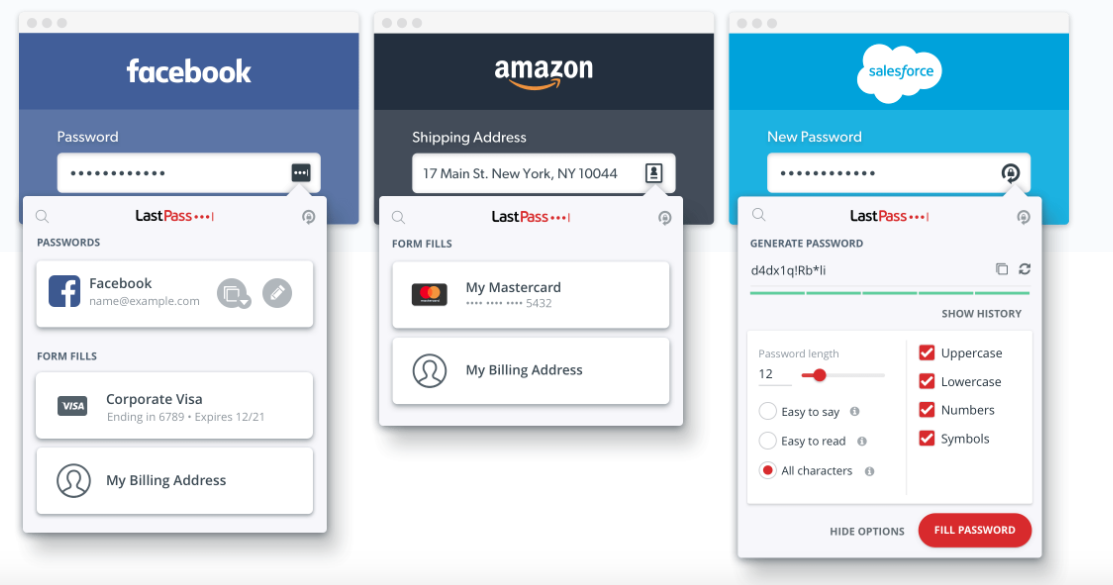

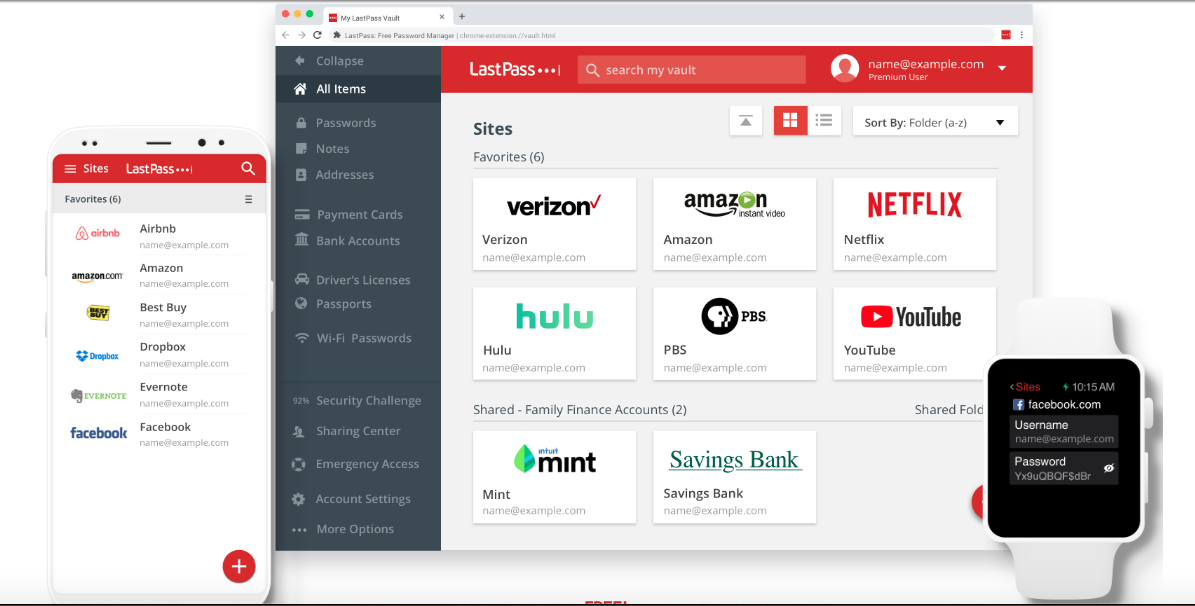

LastPass

البرنامج الأشهر والأكثر فاعلية في إدارة كلمات المرور وسنتحدث هنا عن مزاياه وعيوبه وقوته، أولا هو تطبيق يتواجد على العديد من المنصات مثل iOS android Windows Mac وجل المتصفحات مثل Firefox Chrome Safari Edge opera ويوفر سحابة أكثر من آمنة لحفظ البيانات الحساسة والسرية والهامة مع قناة اتصال بينك كمستخدم وبين سيرفرات الشركة ومتابعة على مدار الساعة لعمل هذه السيرفرات وكذلك إمكانية حفظ كلمات المرور بشكل offline على جهازك الشخصي أو جهازك المحمول، تشفير الشركة يعتبر من أعلى عمليات التشفير في العالم حيث أنه يستخدم PBKDF2 SHA-256 مع AES256 إضافة إلى تشفيرها على جهازك، أضف إليها أن أبل وجوجل في أنظمتهما يسمحان لتطبيق LastPass بالحصول على أعلى التصاريح بإدارة كلمات المرور ومنع سرقتها وإدارة الجهاز والنظر إلى كل البيانات الحساسة، بالإضافة إلى خيارات المزامنة اللحظية على جميع الأجهزة في الإضافة والحذف والتعديل والملء التلقائي Auto Fill ومن أروع الأساليب التي شدت انتباهي في هذا التطبيق هو تكوين كلمة مرور عشوائية بطول تقرره بنفسك قد يصل في بعض الأحيان من100-128 حرف ورمز مثل هذه الكلمة:

3b4R&WV9r*F^7P@qVF$u75jF#Z67x7nj2Ux!M37zKY6R4YC662yEzV22CK5xwa5s9FmTyjj4zd839x4n3d3vV7Rn2vtcN57CPP44

بالإضافة إلى تطبيق مساعد يعتمد على فكرة Google Authenticator ويوجد به cloud Backup كل هذه المزايا في الحساب المجاني.

إذا أردت مستوى أعلى من الأمان فيجب عليك دفع 3$ شهريا وستنتقل إلى الحماية على مستوى حقيقي أي قطعة خارجية أو بصمة أو إدارة أمن معلومات يتبع شركة. وعلى سبيل المثال أحد منتجات Yubico وهو USB Yubikey : مولد كلمات مرور بناء على الزمن وفيه خوارزميات وأفكار معقدة وبدأت شركات عالمية مثل فيسبوك وجوجل ولاست باس في اعتماده كأداة مهمة في تأمين حساباتها على مستوى فيزيائي أو مادي.

وأجمل شيء أحب أن أستخدمه بين الحين والأخر هو تحليل قوة كلماتك المرور لديك من حيث تكرارها عبر المواقع وضعفها واحتوائها على بيانات شخصية وعمره ومستواك العالمي في قوة كلمات مرورك.

يوجد غير هذه الخدمات ولكن تعد خدمة LastPass الأقوى والأفضل والأكثر أمانا والأكثر شهرة على صعيد الأمن. مثل 1Password

قوة أمن LastPass

شهر سبتمبر 2017 حدث أكبر تسريب بيانات لأكثر من 143 مليون مستخدم في امريكا من شركة Equifax وهي احدى أكبر ثلاث مؤسسات مسئولة عن جمع معلومات المالية عن المستخدمين في أمريكا، المعلومات المسربة تشمل الاسماء والعناوين القديمة والحالية والبطاقات الائتمانية المرتبطة بأصحاب الحسابات وتاريخ الميلاد وبيانات أخرى حساسة.

لن أحدثك عن البلبلة التي حدث حينها والخوف من استخدام هذه البيانات في أعمال إرهابية أو انتحال شخصية أو الإيقاع بأشخاص او سرقة بيوتهم أو معرفة هوية الأشخاص أصحاب الحسابات الضخمة والطبقة الثرية، ولن نتحدث عن استخدام البطاقات الائتمانية والبيانات البنكية في إدارة الحسابات عن طريق الهاتف، بل سنتحدث عن أن الجميع سقط في هذا التسريب العظيم وخرجت لنا LastPass لتقول أنا بخير ولم نتأثر وكل حساباتنا آمنة ولا تقلقوا ونحن ذاتنا لا نستطيع الوصول في حساباتكم وأصبحت تقترح على شركات مالية ضخمة ماذا يمكن أن يفعلوا من تجميد أرصدتهم وإيقاف بطاقاتهم الائتمانية والاشتراك في خدمات متطورة لديهم. كم هي عظيمة هذه الشركة حتى تقع.

احتمالية وقوع أو سقوط LastPass ليست بالكبيرة وإن حدثت فسيكون عدم القدرة إلى الولوج إلى سيرفراتهم هي أقصى ما يمكن أن يحدث.

بإمكانك مراجعة هذا المقال لدى Lastpass

https://www.lastpass.com/security/what-if-lastpass-gets-hacked

https://lastpass.com/support.php?cmd=showfaq&id=956

في الختام لا شيء آمن على الإنترنت ووجود تطبيقات ومواقع الطرف الثالث تسمح لكثير من المخترقين بسرقة كلمات المرور، حاول أن تواكب جديد تكوين كلمات المرور وحوادث التسريب الكبرى واحرص على عمل مخطط لتغيير كلمات مرورك باستمرار والاشتراك في مواقع تمدك بمعلومات مفيدة عن هذا الأمر.

[poll id=”2″]